在今天开始讨论如何配置ATP策略来保护你整个O365之前,我觉得你要先确保你购买了正确的license,要不就是Microsoft 365 A5或者独立购买Office 365 ATP P2的授权。否则,本文的操作你压根是找不到的,所以大家参考前,先购买好授权吧,别买多,至于为什么。这个私聊吧,不在这里讨论。另外如果方便的话麻烦扫描一下下面的二维码关注一下我的个人公众号,毕竟没有你们的关注,我写文章的动力也大大减少拉,哈哈~

废话小说,让我们看一下如何配置ATP的策略吧,因为步骤有点多,所以我会分开两篇文章讲,第一篇文章就单独讲一下ATP的防钓鱼邮件策略。

首先登陆你的O365管理员账号的管理界面,点开 “Security & Compliance” ,再重申一下,必须要配置好授权,谢谢。

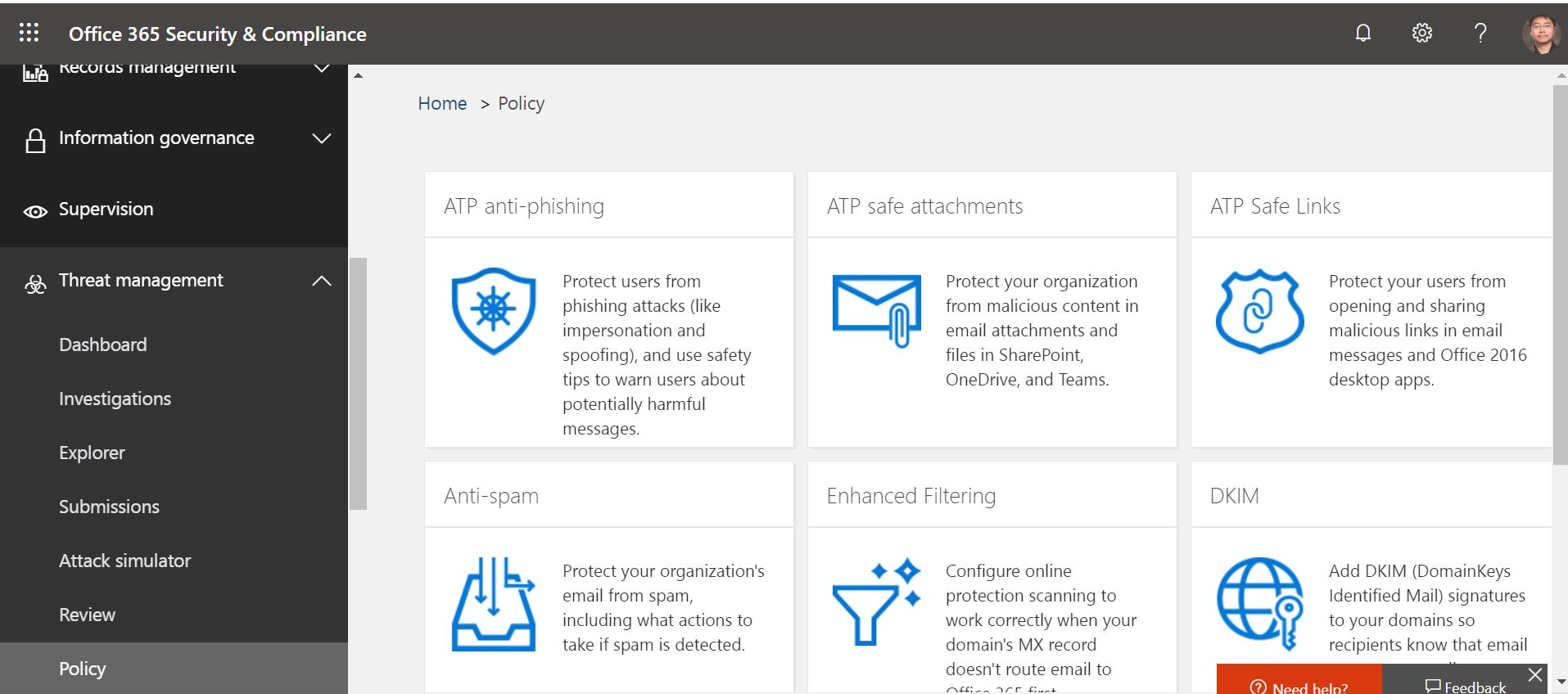

去到“Threat Management” 之后点击Policy. 之后你就会看到不少的配置界面,其中最主要的功能界面分别由以下四点:

- ATP anti-phishing

- Safe attachment

- Safe link

- Anti-malware

今天我们就只关注以下 ATP anti-phishing策略吧,如图所示点击 “ATP anti-phishing”.

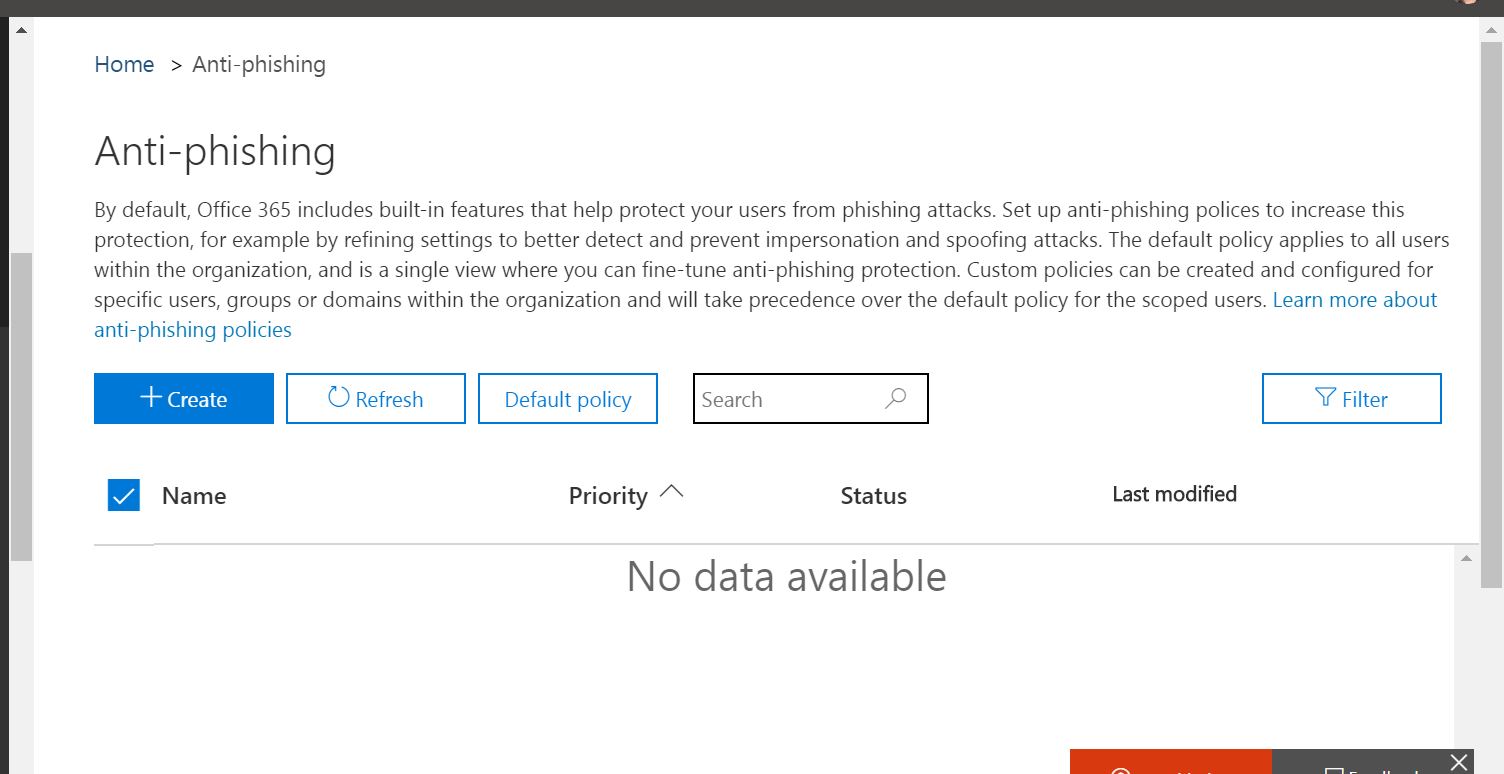

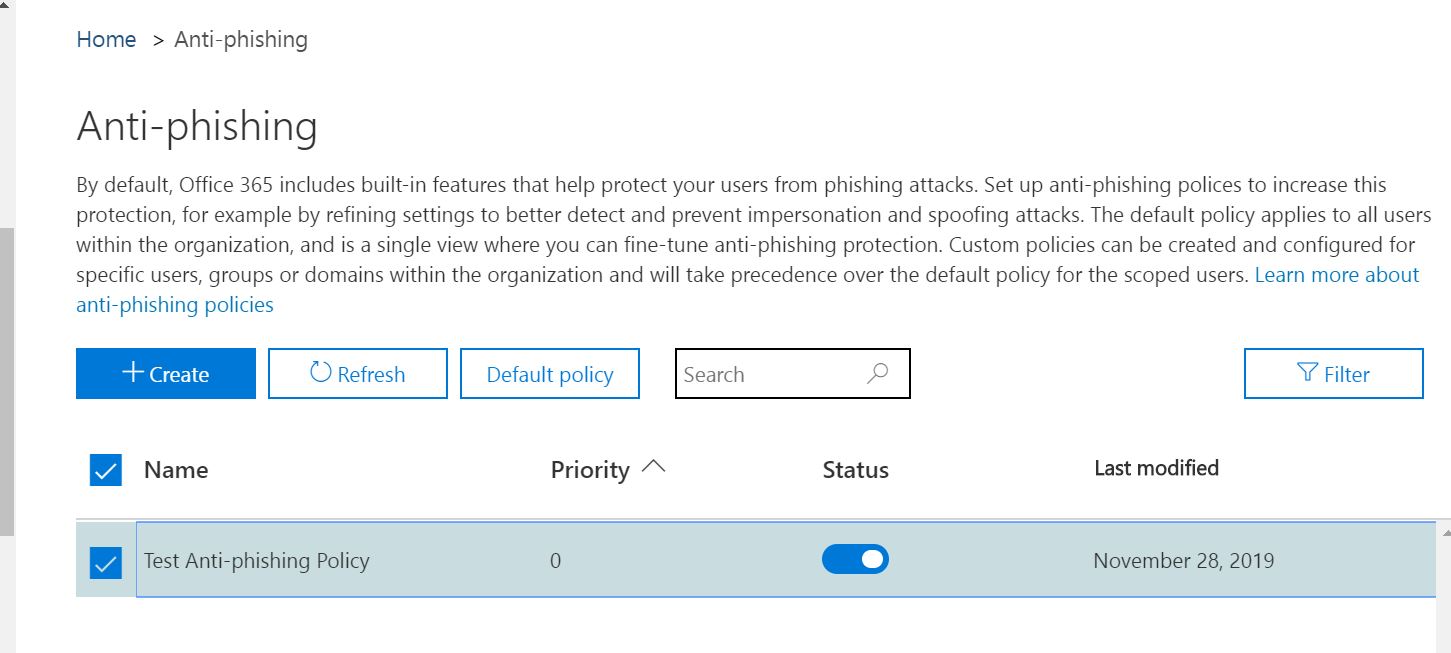

你可以自定义自己的策略或者直接修改默认策略,如果想新建自定义策略的话,麻烦点击“+Create”。

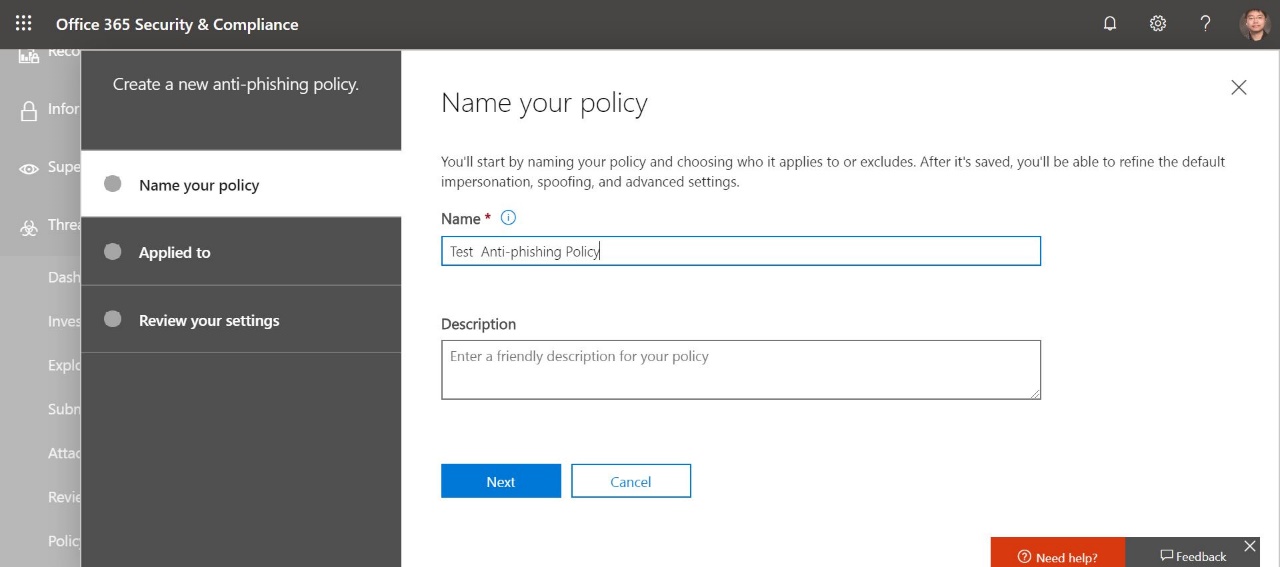

为自定义策略赋予名字.

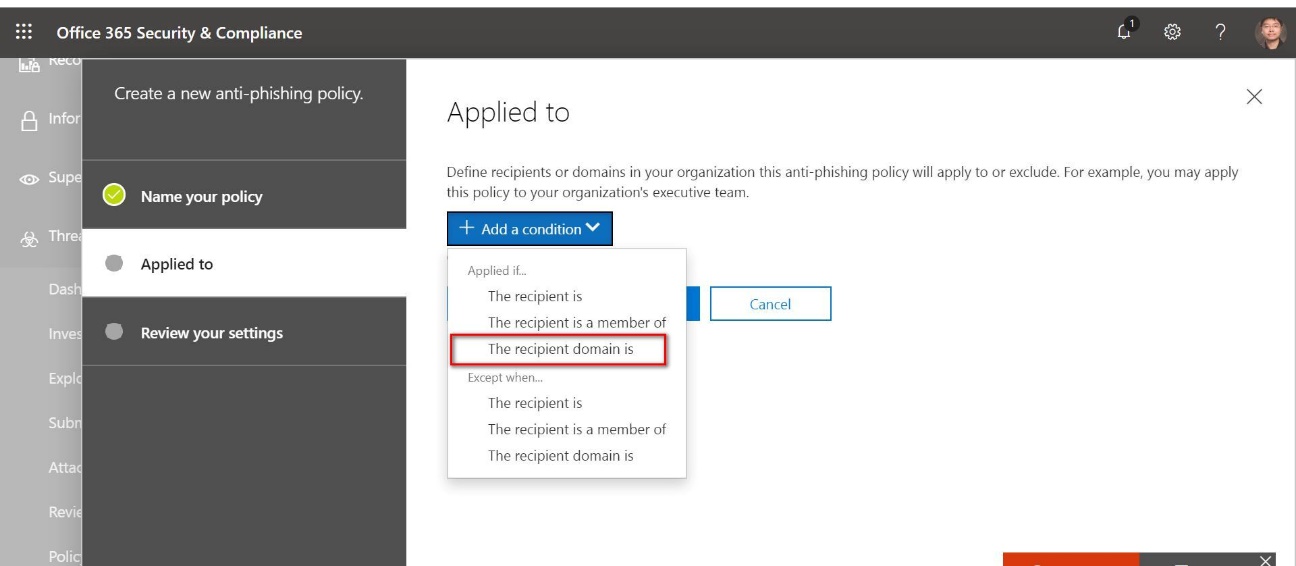

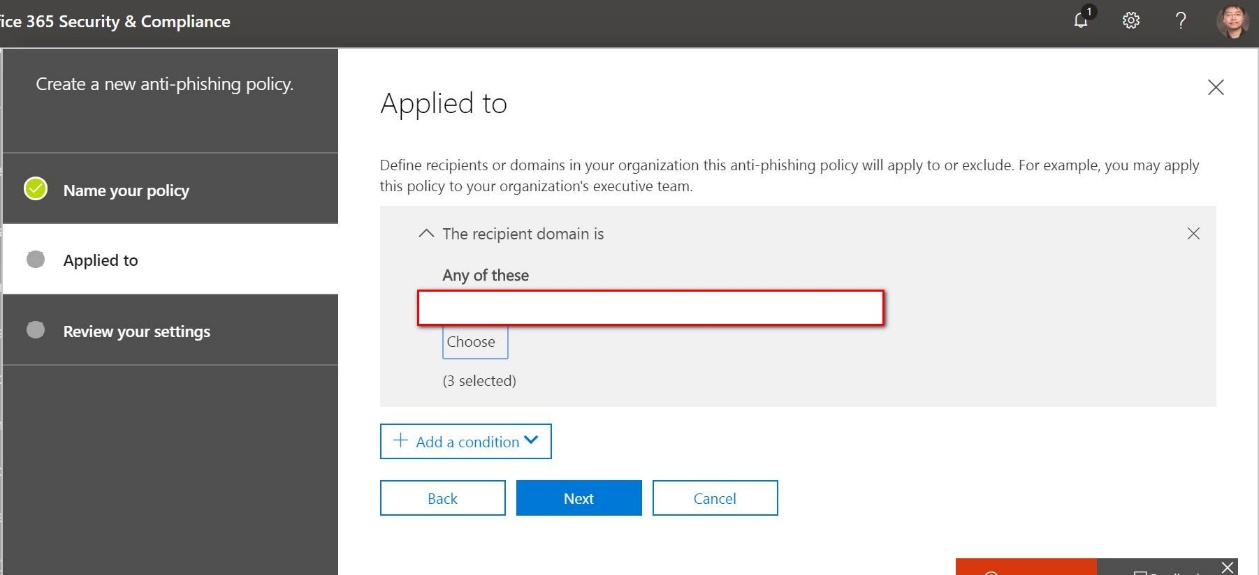

点击 “Add a condition” 之后选择“The recipient domain is” ,接着你就把你的公司的域名加到整个ATP的策略里面,那么防钓鱼策略就可以覆盖你整个tenant了。

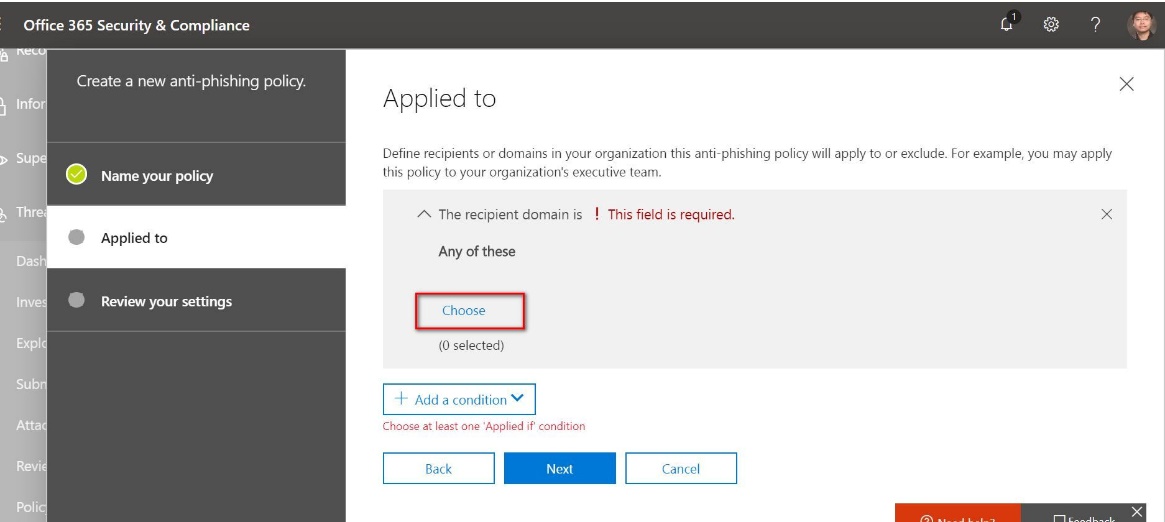

点击 “Choose”.

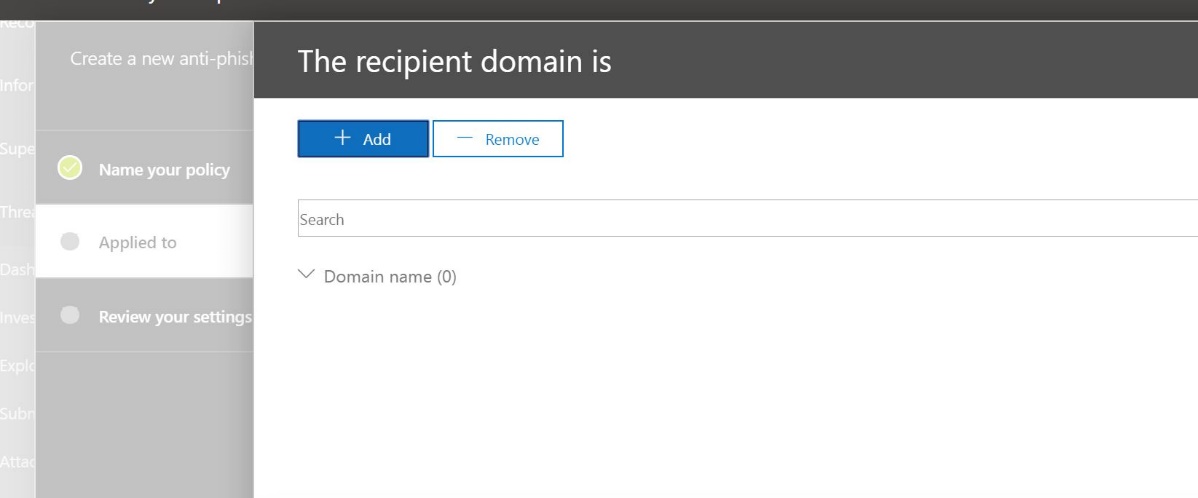

点击 “+ Add”.

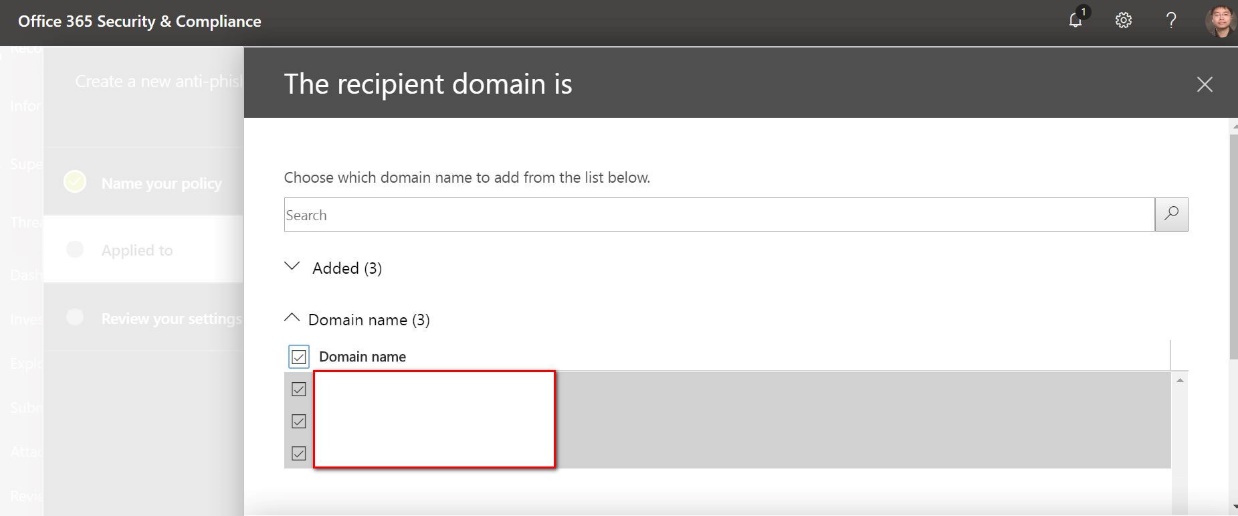

选择所有你所拥有的域名添加到策略里面。

点击 “Next”.

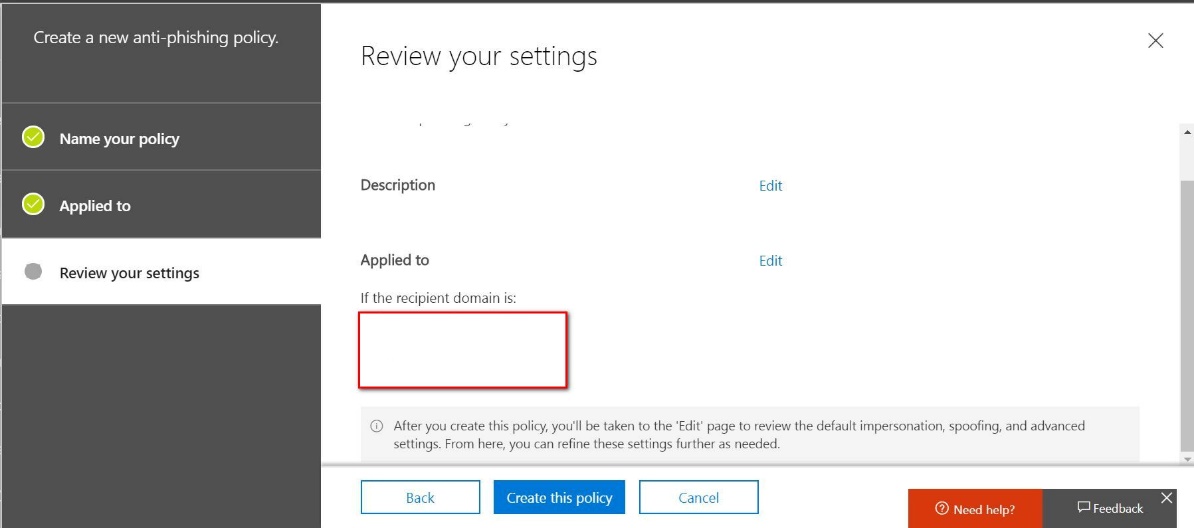

点击 “Create this policy”。策略生成之后,你就可以再修改那个策略来深度定制你的控制选项了。

双击你刚刚新建的自定义ATP策略来修改策略

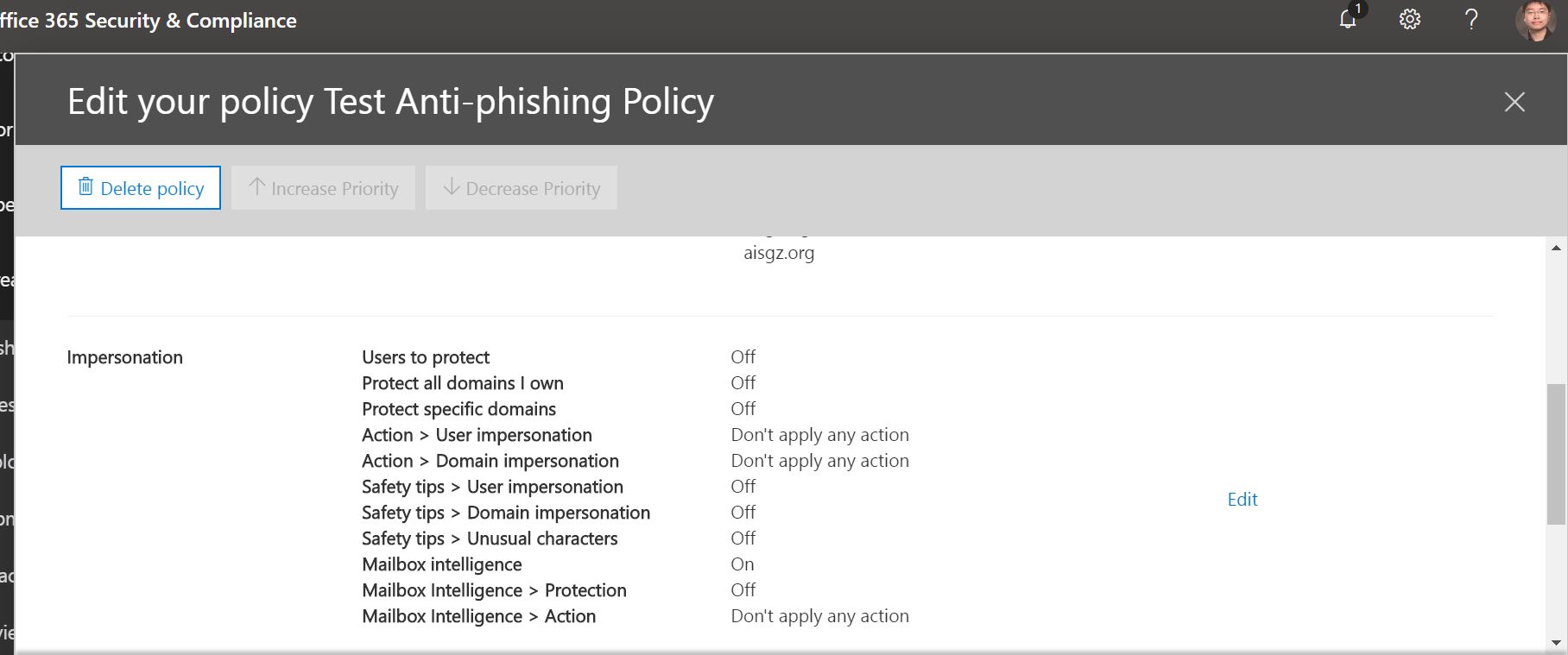

在Impersonation的设置上点击Edit来修改配置.

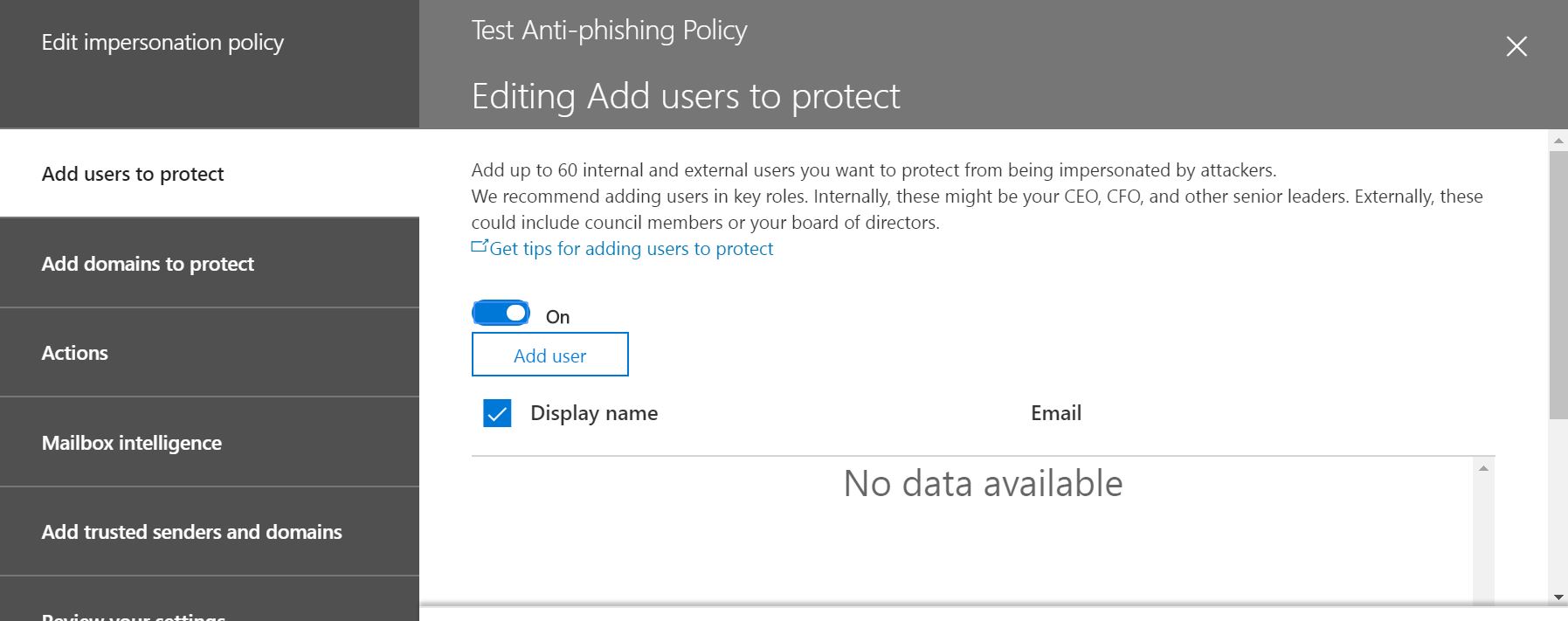

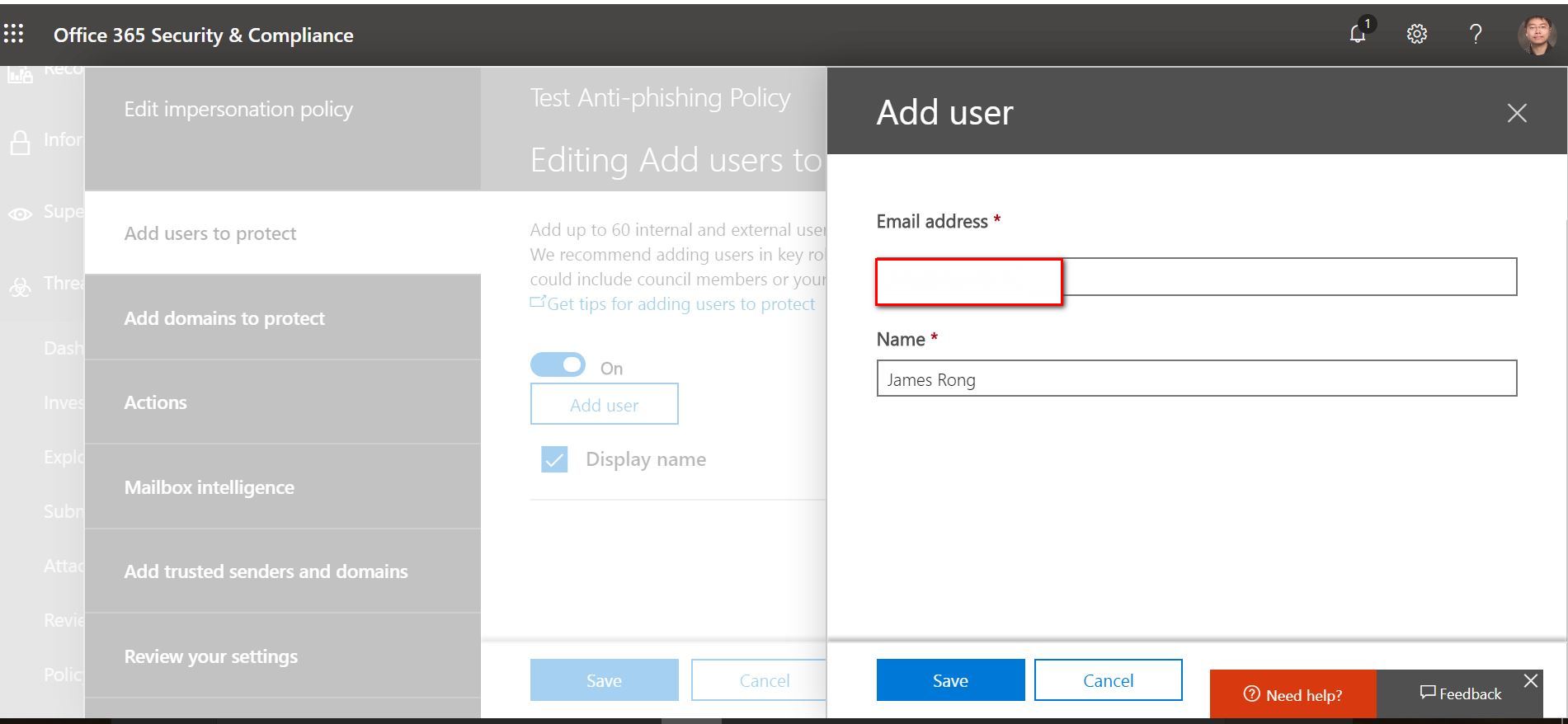

在这里添加VIP用户来做二重保护来防止这种VIP用户的邮件被伪装,如果你想更加详细的了解这个步骤的详细解释,麻烦点击下面链接查阅:

添加完用户之后,点击“Save”. 注:这里有个小技巧,默认一个策略只可以添加60个VIP用户,如果你们公司针对是超大型,60个不能满足的话,麻烦自定义多条策略,优先级改一下,那么你其实就可以无线添加二重用户保护的了。

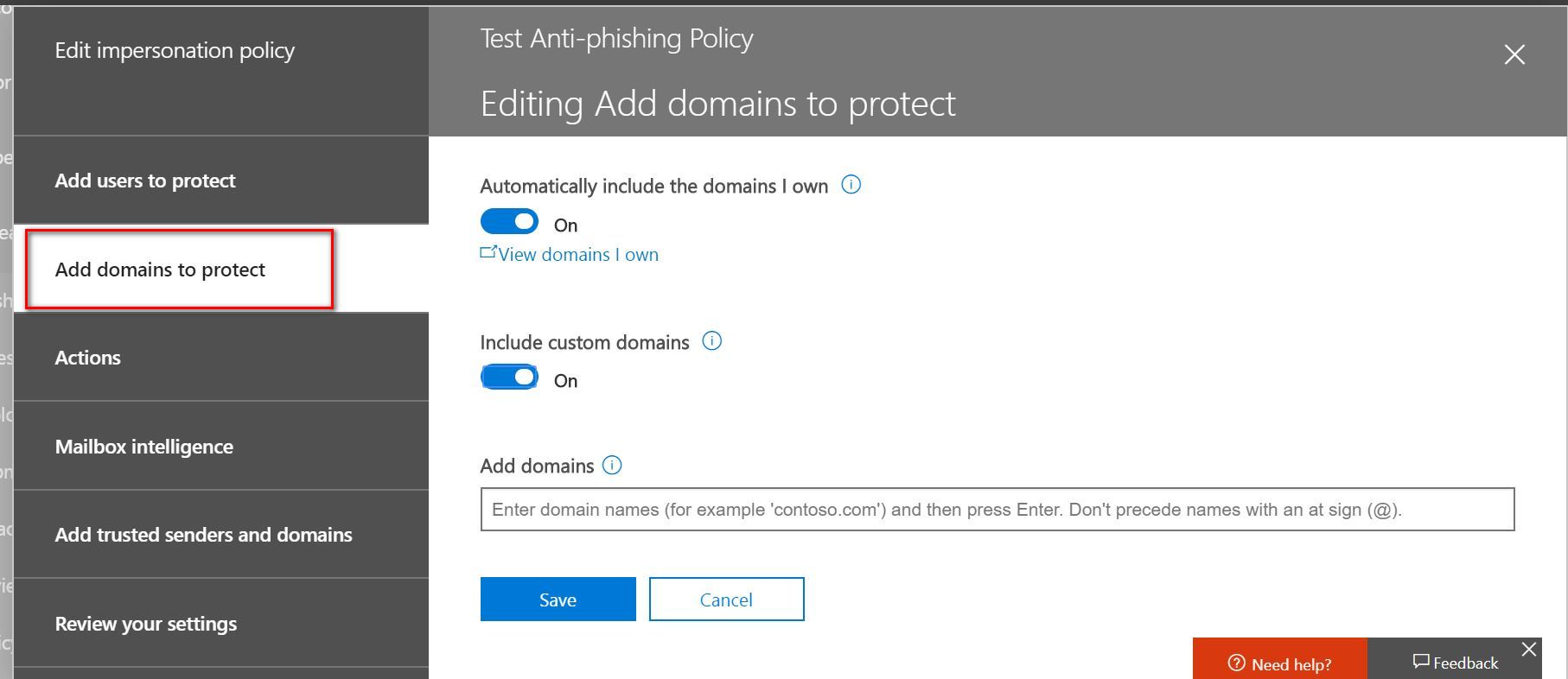

点击“Add domains to protect” 并且开启“Automatically include the domain I own” 和 “Include custom domain”. 最好,把一些你们公司拥有的非主域名或者一些可信任域名的domain添加进白名单里面.

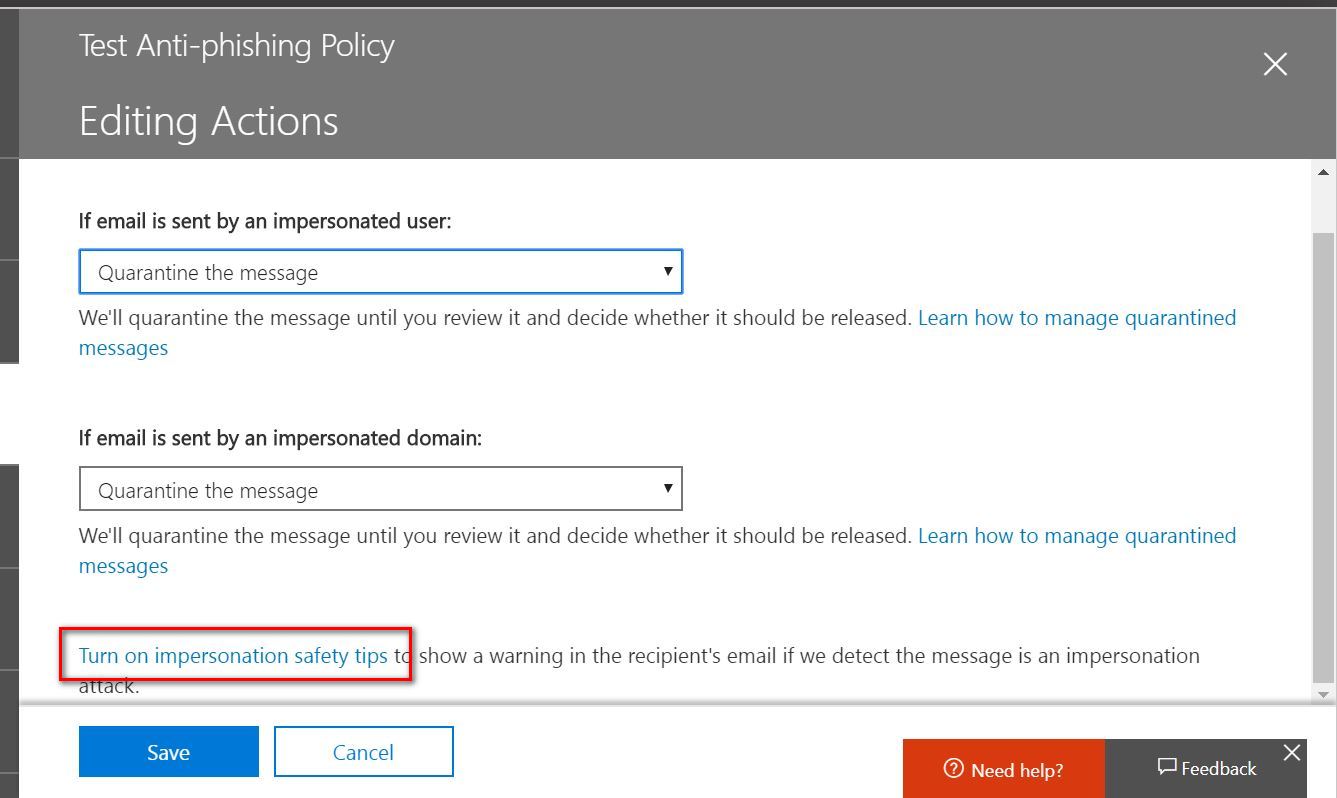

点击 “Action” 让后根据你的需求选择收到伪装用户或者域名邮件收到时候的执行策略. 个人建议“Quarantine the message”,这样就直接隔离邮件了,因为我觉得即使放在junk mail也不稳,真人真事,即使已经放在junk mail,我们一位大老板也直接把自己的登陆信息发送到钓鱼网站上,结果….(我又被K一顿)T_T~ 如果你想更加详细的了解每个策略的区别,请参阅下面链接把:

另外建议你按下图所示,点击“Turn on impersonation Safety”:

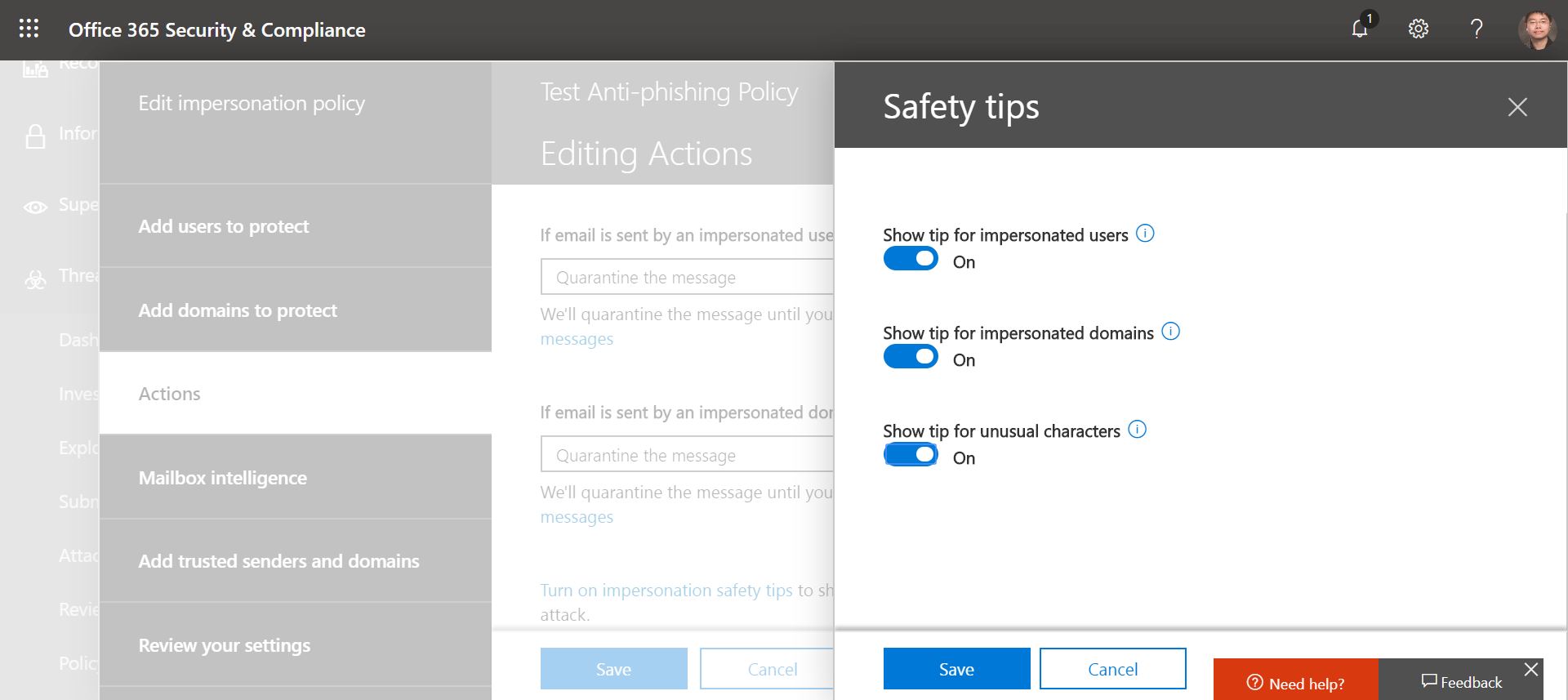

麻烦把所有配置都开启,别问我为什么,自己点开小感叹号看看,你就了解了.

之后点击进 Mailbox Intelligence 再按图所示来选择你们的配置项目:

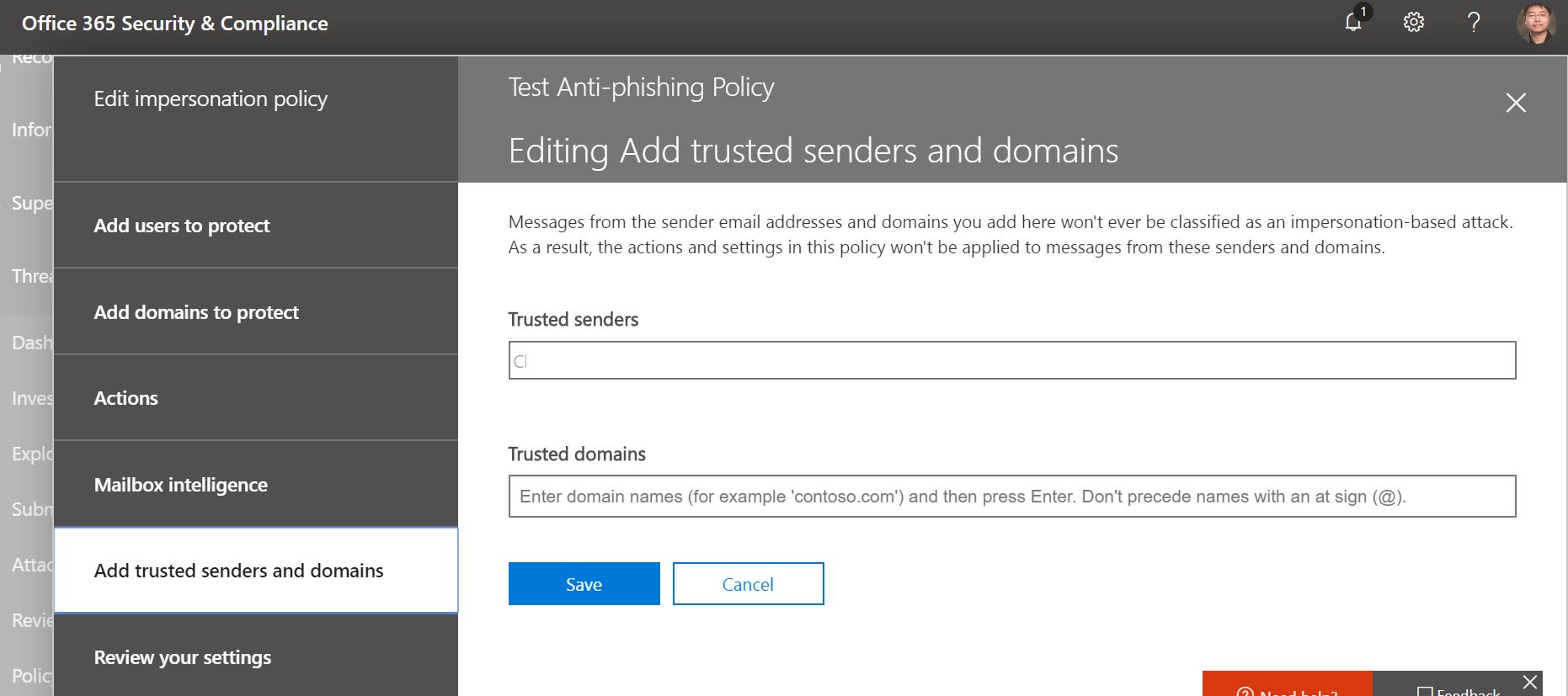

在“Add Trusted senders and domain”里面,;你可以添加刚刚第一步添加VIP用户邮箱的个人邮箱地址来防止误操作,但这里我建议大家即使加了这条策略,内部最好有条规定,这个策略只用户VIP用户个人邮件和公司邮件的沟通,如果有任何行政上的命令或者需求,麻烦还是通过公司邮箱来发,别用个人邮箱来发,因为即使有了ATP,我也只能保护公司的邮箱,不能保护你个人邮箱不被黑啊亲,对不对?.

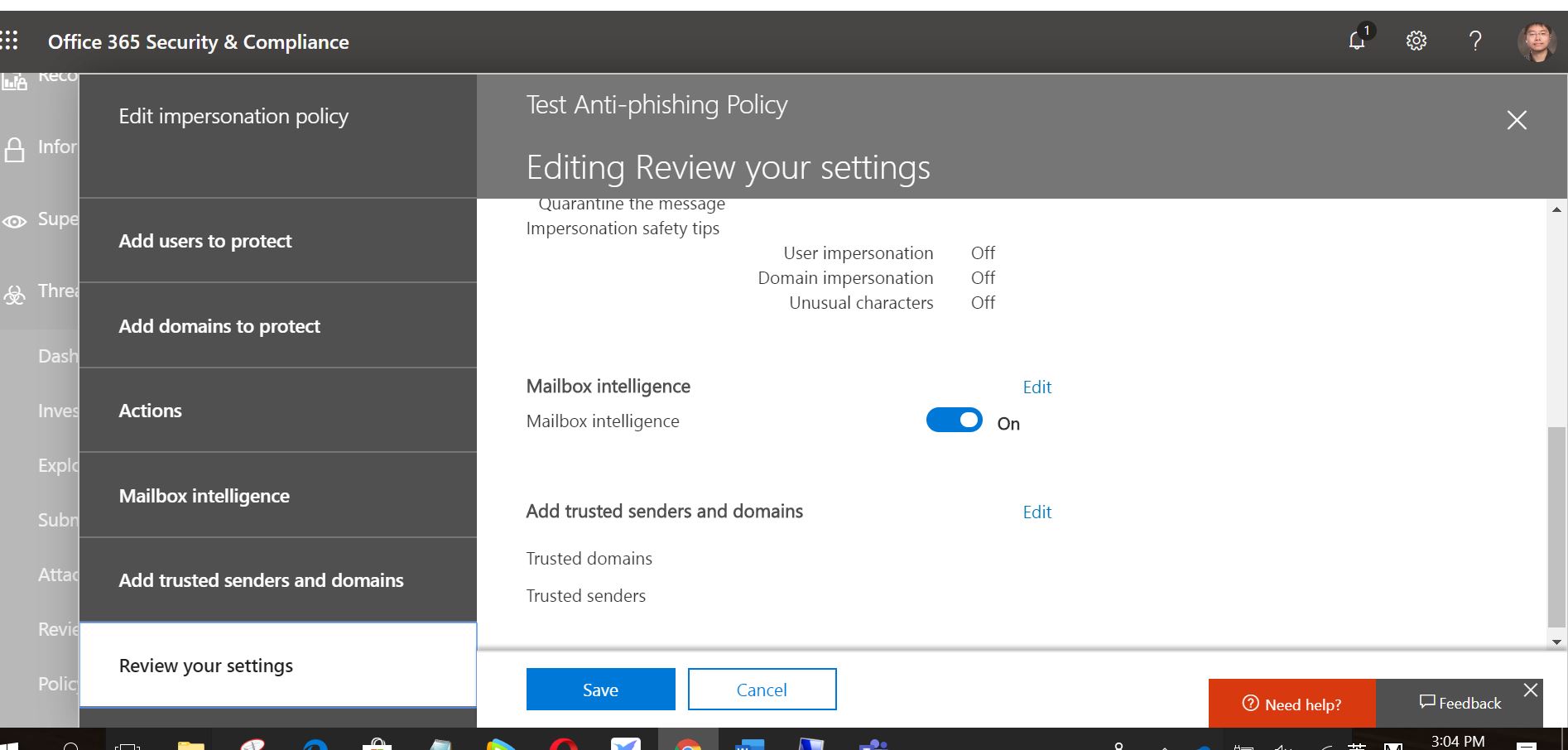

在保存你所有配置之前最后再审核一次吧

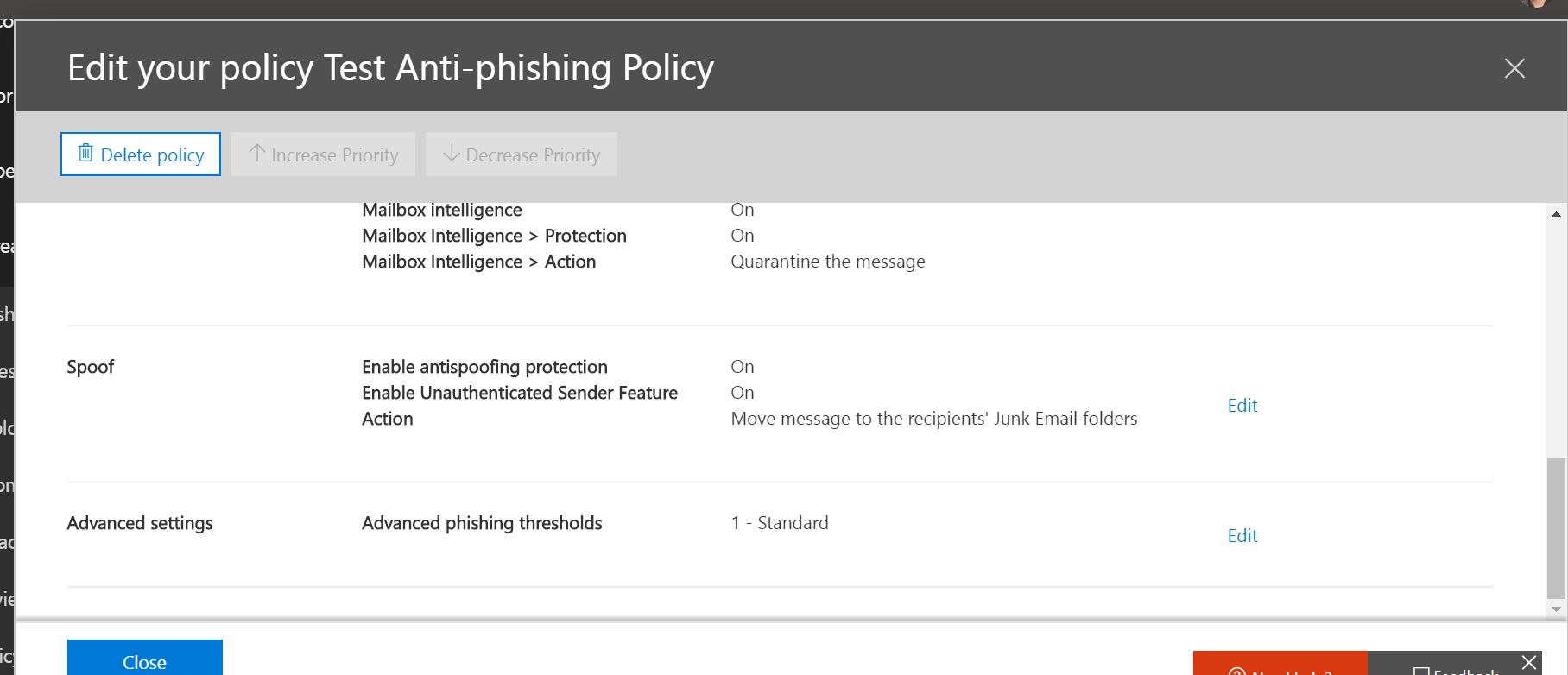

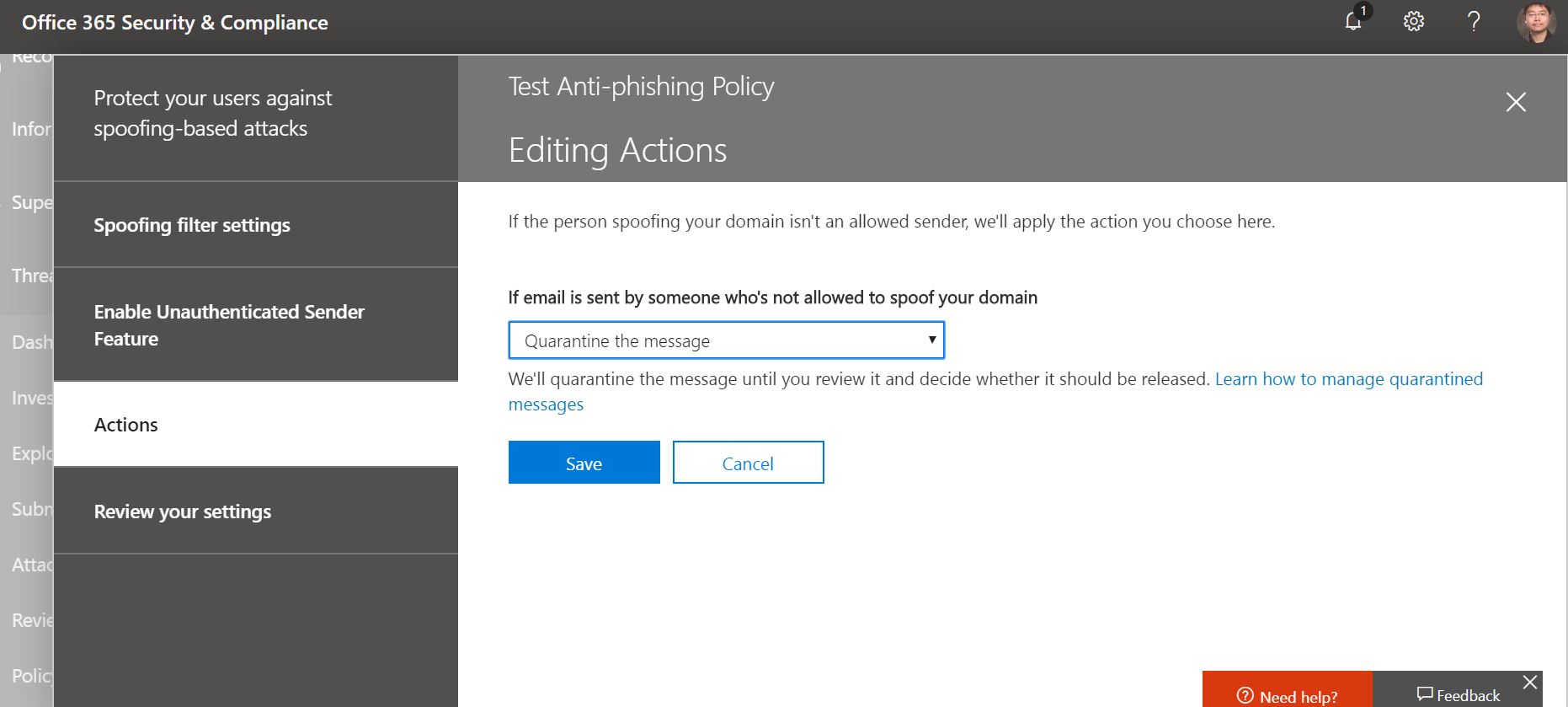

在 Spoof点击“Edit”.

选择“Quarantine the message” 之后保存.

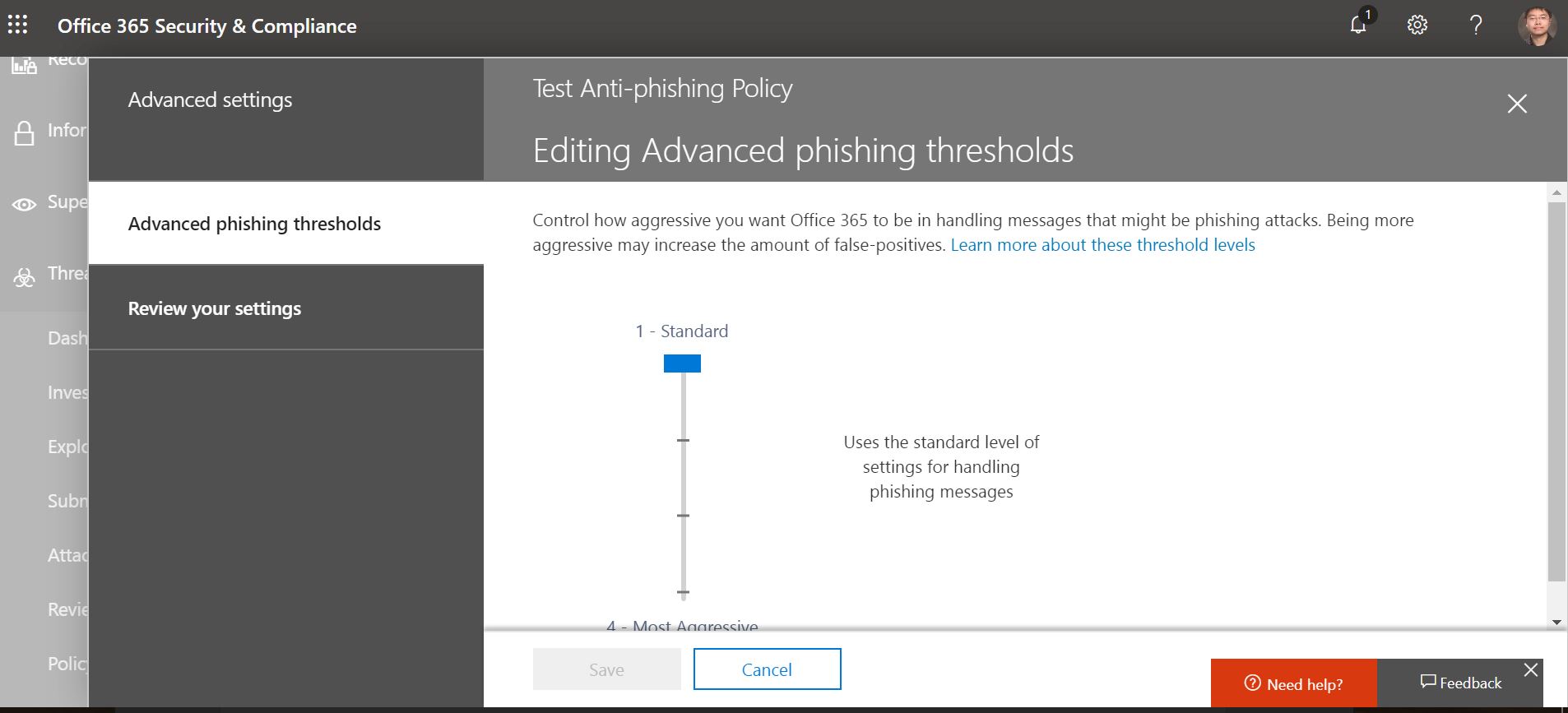

点击进Advance setting 来选择你ATP策略的安全系数,说实话这里我心里也没底选哪个,毕竟没多人官方提供的要求,所以一开始还是建议大家用standard吧。

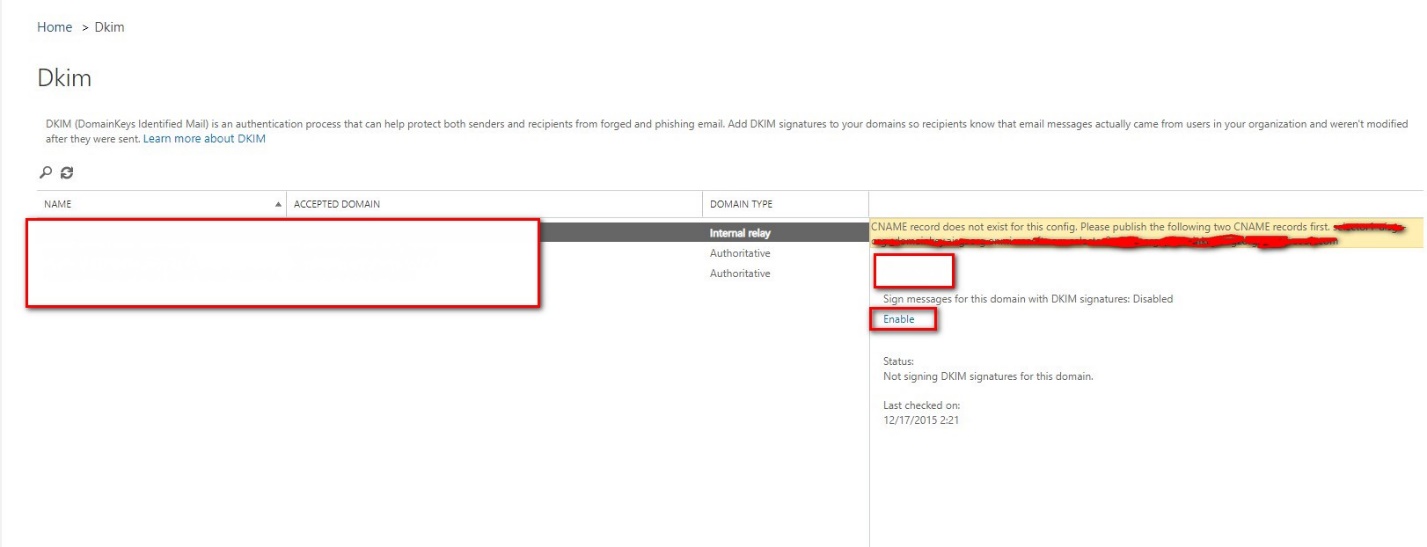

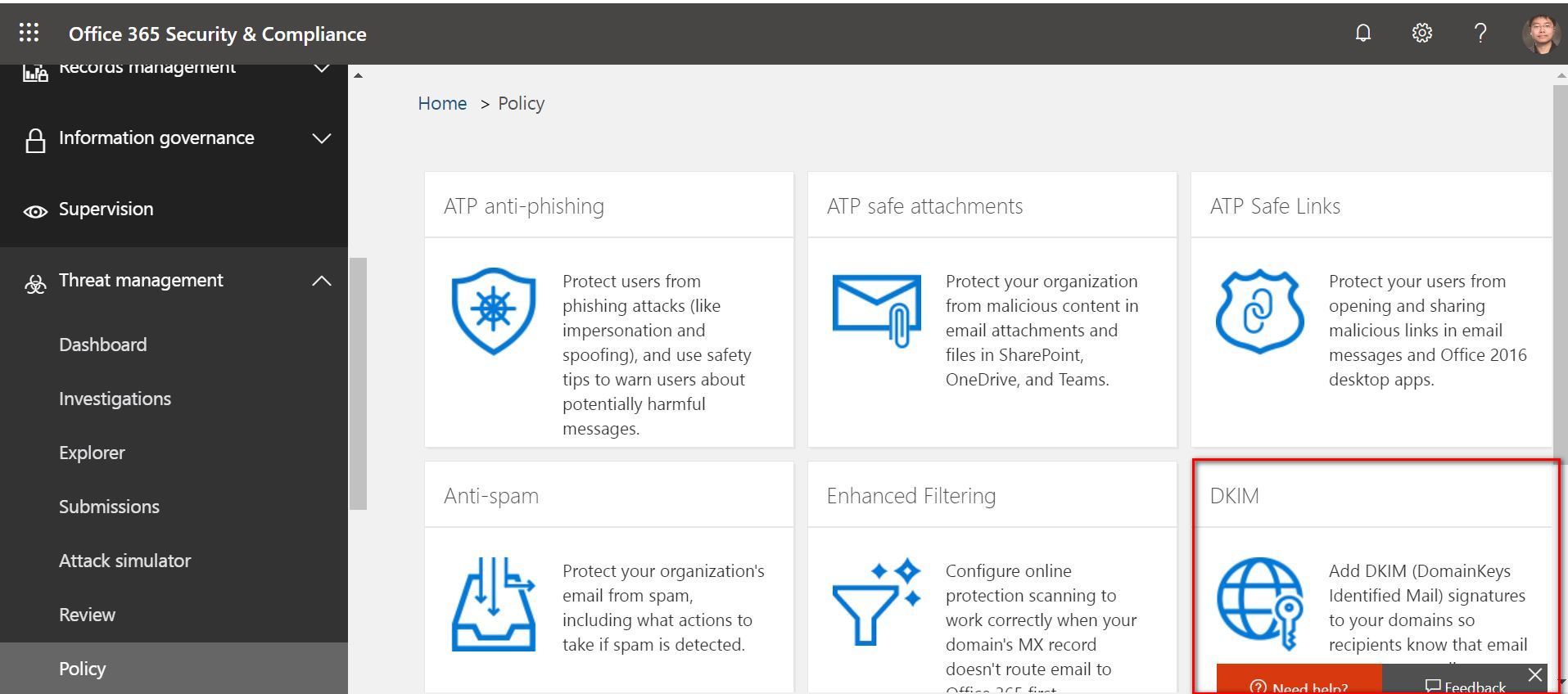

到这一步,你就配置完ATP anti-phishing的策略了,关于之后其他的策略,我会在后面的文章里面去写给大家看,另外,通过和一些友好学校的交谈,发现他们除了没有配置ATP之外,DKIM他们也没有去配置的,DKIM的保护是比较有效的,而且即使你不买ATP,也可以免费添加,所以我建议大家还是把他加上去吧,反正也不太难,步骤如下图:

在下面列表里面你可以选取到你O365归属的域名,点进你们的主域名里面,之后在你右边的控制栏里会出现一个黄色高亮的文字,里面包括了两个关于DNS的CHAME name配置值,麻烦把这两个CHAME name添加到你们的DNS服务器上,因为大家各自都用不同的DNS服务器,这里我就不列举怎么去做了,可以找你们的网络工程师或者网络供应商去配置,很简单的,配置完成后,要在下面点击Enable来激活DKIM的比对,这样就完成DKIM的配置了,关于DKIM的详细面试,麻烦参阅下面链接: